Tot i que l'aplicació de seguretat de Xiaomi està pensada per protegir els seus dispositius i les dades dels usuaris, els investigadors de Check Point van anunciar avui que l'aplicació va fer el contrari.

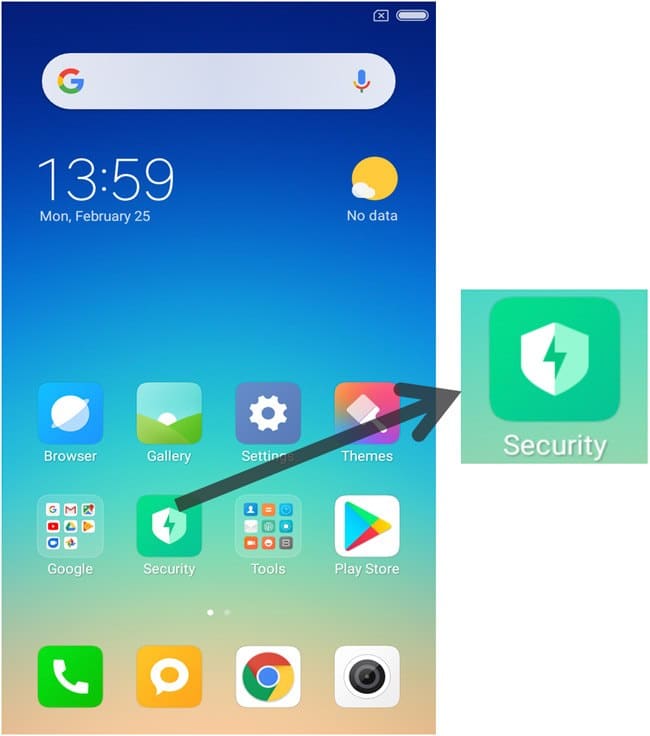

Η aplicació cridada Proveïdor de guàrdia, utilitza escàners antivirus de Avast, AVL i Tencent per detectar possibles programes maliciosos. El programari maliciós d'Android pot trobar diferents maneres d'accedir al vostre dispositiu, i no és d'estranyar-ho Xiaomi el preinstal·la Proveïdor de guàrdia a tots els seus telèfons.

No obstant això, els seus investigadors Check Point va trobar una fallada de seguretat important amb l'aplicació i el mecanisme d'actualització.

Segons la seva investigadora Check Point, Slava Makkaveev, el proveïdor de Guard rep actualitzacions mitjançant una connexió HTTP insegura. Això vol dir que alguns pirates informàtics podrien modificar fàcilment la font d'actualització d'Avast Update i importar programari maliciós mitjançant un atac home-in-the-middle (MITM), sempre que estigués a la mateixa xarxa Wi-Fi que les seves víctimes potencials.

Un exemple d'atac MITM és l'espionatge actiu, que implica que un intrús estableix una connexió independent amb una víctima. La víctima creu que està transmetent missatges a un tercer legítim, quan en realitat l'intrus està supervisant els seus missatges i modificant-los.

A més del programari maliciós, el Makkaveev va dir que els atacants també podrien utilitzar atacs home-in-the-middle (MITM) per infiltrar-se ransomware o supervisar aplicacions. Els atacants poden fins i tot aprendre el nom del fitxer d'actualització per fer que el seu programari sembli el més inofensiu possible.

Perquè el Proveïdor de guàrdia està preinstal·lat als telèfons Xiaomi, milions de dispositius tenen el mateix error de seguretat. La bona notícia és que Xiaomi n'és conscient i ha treballat amb Avast per solucionar-ho.

[the_ad_group id = ”966 ″]